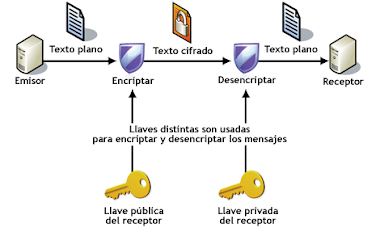

El uso de sistemas simétricos citados en el post anterior tienen varios inconvenientes ya comentados, buscamos un sistema donde sea

computacionalmente no viable obtener dK a partir de eK.

En este caso eK, constituiría la clave pública,

la cual puede ser conocida por cualquier persona, en por lo tanto accesible sin

restricciones para un emisor de información.

Así el emisor la puede usar para pasar un texto plano a

texto encriptado y enviárselo al receptor que hará uso de la clave privada

para desencriptar el mensaje, dicha clave debe ser custodiada y no debe de caer

en manos de terceras personas, que puedan tener acceso al contenido de los

mensajes cifrados.

|

| Esquema de sistema de clave pública |

La idea de este sistema de encriptación de clave pública fue

desarrollado por Diffie y Hellman en 1976, posteriormente en 1977, Rivest,

Shamir y Adleman desarrollan el sistema RSA.

De los sistemas de clave pública, el más importante

actualmente es el RSA, que está basado en la factorización de números enteros

grandes y en sistema de encriptación de ElGamal y de variaciones de los

sistemas de encriptación de curvas elípticas.

Una observación importante que hay que tener en cuenta en

los sistemas de encriptación de clave pública es que no nos proporciona un

sistema infalible de seguridad, esto es debido a una tercera persona, observando un texto

cifrado y, en el que se puede encriptar cada texto plano usando una clave

pública eK, hasta que se

encuentra un único x tal que y=eK(x), esta x es la desencriptación

de y.

La encriptación mediante la clave publica es sencilla, en

cambio el proceso interno debe de ser complejo desde el punto de vista

computacional.

En el contexto de la encriptación a través de la clave pública debe de ser una aplicación inyectiva

de una única dirección, en caso contrario tendríamos un sistema de encriptación

simétrico.

Para construir un sistema de encriptación de clave pública,

no es sufiente con encontrar una función inyectiva de una sola dirección, es

necesario además que el receptor disponga de información para la obtención del

texto plano contenida en el texto encriptado sea fácil, por ello el receptor de

la información necesita de una función de desencriptación dK.

Consideremos una familia especificada de funciones

inyectivas de una sóla dirección, denominada F

, entontes las funciones de encriptación usadas f que pertenecen a F

, que es elegida al azar y usada en la encriptación

de datos, la función inversa, será usada en la desencriptación.

No hay comentarios:

Publicar un comentario